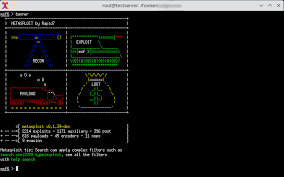

Metasploit Nedir ve Nasıl Kullanılır , 2003 yılında HD Moore tarafından geliştirilmeye başlanmıştır ve 2009 yılında Rapid7 tarafından satın alınmıştır. Metasploit Framework, bilgisayar sistemlerindeki güvenlik açıklarını test etmek, keşfetmek ve sömürmek için kullanılan bir yazılım aracıdır. Bu, siber güvenlik profesyonellerinin bilgisayar sistemlerindeki zayıf noktaları tespit etmelerine, güvenlik açıklarını ve potansiyel riskleri değerlendirmelerine ve sistemlerini korumak için uygun önlemleri alabilmelerine olanak tanır.

Metasploit Nasıl Çalışır?

Metasploit, modüler bir yapıya sahiptir ve kullanıcıların çeşitli penetrasyon testi aktivitelerini gerçekleştirmelerine olanak tanır. Temel olarak, Metasploit, bir dizi modül ve araç içerir:

- Exploitler: Bu, hedef sistemlerdeki güvenlik açıklarını sömürmek için kullanılan kod parçalarını içerir. Exploitler, belirli bir hedefte bir zafiyet bulduktan sonra, bu zafiyeti sömürmek için kullanılır.

- Payloadlar: Payloadlar, hedef sistemlere erişim sağlamak için kullanılan kötü niyetli kodları içerir. Bu, bir sistemdeki kontrolü ele geçirmek veya veri çalmak gibi çeşitli amaçlar için kullanılabilir.

- Auxiliary Modülleri: Yardımcı modüller, hedef sistemleri keşfetmek, bilgi toplamak veya diğer hazırlık işlemlerini gerçekleştirmek için kullanılır.

- Post-Exploitation Araçları: Sistem üzerindeki kontrolü ele geçirdikten sonra kullanılan araçlardır. Bu araçlar, sistemde keşif yapmak, veri çalmak, geri kapılar oluşturmak ve diğer zararlı faaliyetleri gerçekleştirmek için kullanılabilir.

Metasploit Nasıl Kullanılır?

Metasploit, bir komut satırı arayüzü (CLI) veya bir grafiksel kullanıcı arayüzü (GUI) kullanılarak kullanılabilir. Genellikle kullanıcılar, hedef sistemdeki güvenlik açıklarını tespit etmek, sistemlere erişim sağlamak ve ardından sistem üzerinde çeşitli faaliyetler gerçekleştirmek için Metasploit’i kullanırlar. İşte temel adımlar:

- Hedef Keşfi: Metasploit ile hedef sistemlerin IP adreslerini, servislerini ve açık portlarını tespit edin. Bu adım, hedef sistemler üzerindeki potansiyel zayıf noktaları belirlemek için önemlidir.

- Exploit Seçimi: Tespit edilen zafiyetlere uygun bir exploit seçin. Metasploit’in exploit veritabanı, birçok yaygın güvenlik açığı için hazır exploitler içerir.

- Payload Oluşturma: Seçilen exploit için uygun bir payload oluşturun. Payload, hedef sistemde çalıştırılacak kötü niyetli kod parçalarını içerir.

- Exploit Çalıştırma: Oluşturulan exploit ve payload’u hedef sisteme göndererek exploit’i çalıştırın. Bu, hedef sistemdeki güvenlik açığını sömürerek erişim sağlamanıza olanak tanır.

- Post-Exploitation: Sistem üzerinde kontrol elde ettikten sonra, istediğiniz faaliyetleri gerçekleştirin. Bu, veri çalmak, geri kapılar oluşturmak, sistemdeki diğer hedeflere saldırmak veya sistemde iz bırakmadan ayrılmak gibi faaliyetleri içerebilir.

Metasploit’in kullanımı karmaşık olabilir ve etik olmayan amaçlar için kullanıldığında yasa dışı olabilir. Bu nedenle, Metasploit’i yalnızca yasal ve etik penetrasyon testleri veya güvenlik araştırmaları için kullanmalısınız. Ayrıca, Metasploit’i kullanmadan önce yerel yasalara ve düzenlemelere uymak önemlidir.